BLOG

Boas práticas e governança de dados na terceirização

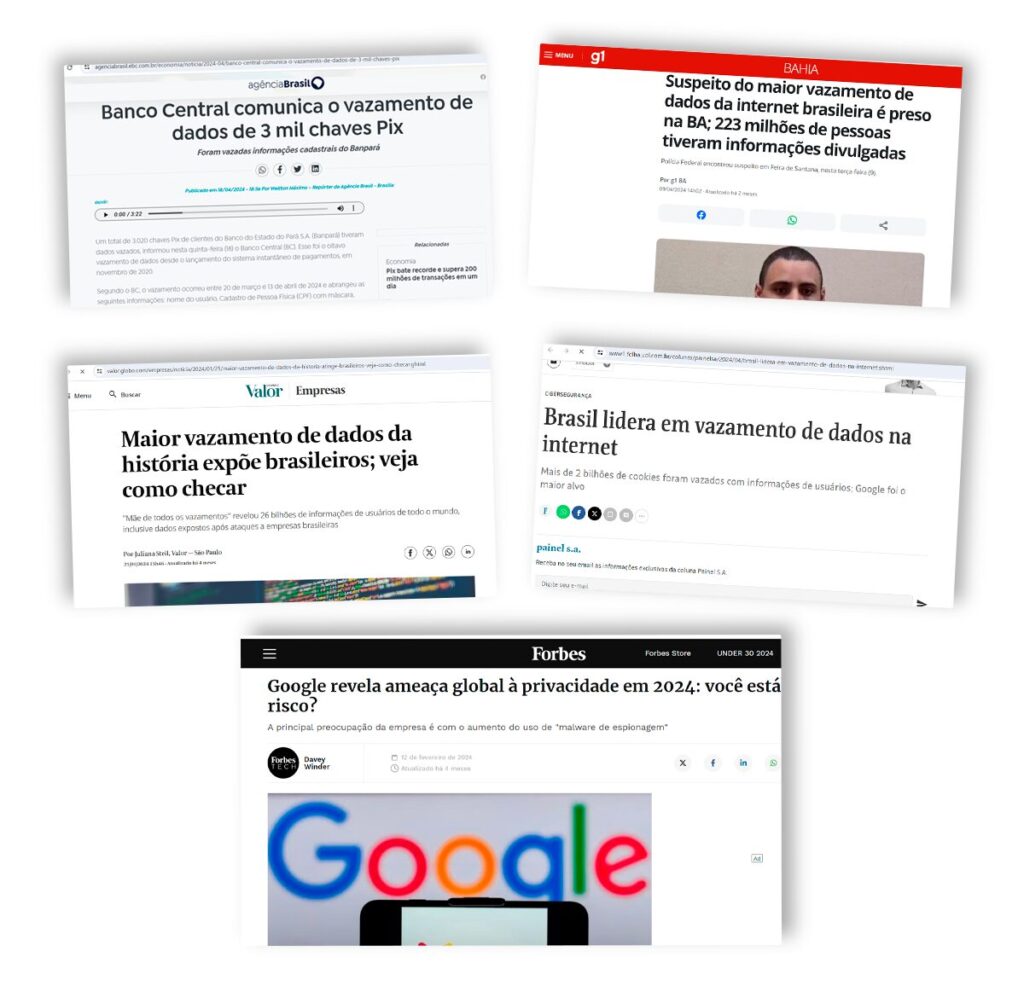

No mês de abril deste ano (2024) promovemos um webinar com o tema “Boas práticas e governança de dados na terceirização”. É um tema bem relevante a nível mundial, pois cada vez mais vemos legislações que conduzem o tratamento de dados, mais tecnologia que produz efetivamente esses dados, então nada mais justo que falarmos de Governança. Para esse momento reunimos duas grandes feras no assunto.

Camila Cruz é advogada com experiência na área das relações trabalhistas, Mestranda em Direito do Trabalho da PUC/SP e Dedicada aos estudos da GDPR E LGPD desde 2018. Atuou em empresa de Tecnologia da Informação e trabalha junto ao MPT e SRTE para atendimento de fiscalizações, realização de due diligence trabalhista, auditorias internas, revisão de procedimentos trabalhistas e rotina de compliance ao eSocial e lei geral de proteção de dados.

Jorge Andrade é Gerente de Segurança da informação e Privacidade aqui na Bernhoeft. Atua há mais 16 anos na área de Tecnologia, tem formação em Redes de computadores com especialização em Gerenciamento de Projetos e Cyber Security. Também é Lead Auditor e Lead Implementer Information Security e um eterno apaixonado pelo aprendizado contínuo, pela tecnologia e inovação.

Assista o webinar na íntegra ou continue lendo para saber os principais pontos:

O que é Governança?

A Governança é o conjunto de políticas, leis, processos e instituições que regulam a forma como uma empresa, seja pública ou privada é administrada e controlada. Ela abrange a estrutura pela qual os objetivos de uma organização são definidos, atingidos e monitorados, assegurando a transparência, responsabilidade e eficiência na tomada de decisões e na implementação de ações.

No contexto corporativo, governança refere-se à maneira como as empresas são dirigidas, envolvendo práticas e relações entre o conselho de administração, a diretoria, os acionistas e outras partes interessadas. Os princípios básicos da governança corporativa incluem transparência, equidade, prestação de contas e responsabilidade corporativa.

Quando falamos de governança de dados estamos falando da soma de práticas, políticas, processos e estruturas organizacionais destinadas a gerenciar e proteger os dados de uma organização, garantindo a sua qualidade, segurança e integridade ao longo de todo o ciclo útil de vida. A governança de dados visa assegurar que os dados sejam precisos, consistentes e utilizáveis, bem como alinhados aos objetivos estratégicos da empresa.

O que são dados?

Dados são informações que podem ser coletadas, armazenadas, processadas e analisadas, e podem estar na forma de números, textos, imagens, sons ou qualquer outra forma que permita ser transmitida. Eles são a base para a criação de conhecimento e são fundamentais para a tomada de decisões em diversas áreas, desde negócios e ciência até administração pública e tecnologia.

No contexto digital, os dados são frequentemente estruturados em bases de dados e podem ser manipulados por softwares para diversas finalidades, como análises estatísticas, criação de relatórios, monitoramento de processos, entre outras.

LGPD e a relação com os dados

No nosso dia a dia, seja no ambiente físico ou digital, um grande mito é achar que a LGPD envolve apenas um ataque hacker. Seguir suas diretrizes é também se preocupar, por exemplo, com aquele currículo impresso deixado em cima de uma mesa, lá existem dados pessoais que devem ser protegidos. É preciso olhar para dados como informações em sua totalidade.

Quando falamos em dado pessoal, estamos falando daquela informação que identifica ou torna identificável uma pessoa natural, podendo ser nome, RG, CPF, telefone, endereço residencial, cartão ou dados bancários, localização via GPS, endereço de IP e cookies. A partir dos dados é possível desenvolver produtos, serviços e isso tem muito valor.

É possível dividir os dados em dois grupos: os dados pessoais sensíveis e os dados críticos. Os sensíveis são aqueles que identificam a pessoa através de características, escolhas e naturalidade. Na prática, ele tem um viés de dado confidencial, portanto, a legislação de proteção de dados é clara em elencar quais são estes dados: origem racial ou origem étnica, convicção religiosa, opinião política, filiação ou sindicato e mais.

Já os dados pessoais críticos, que também requerem uma atenção pessoal do agente de tratamento de dados, não são informações sensíveis, mas podem colocar a pessoa em risco de segurança, integridade ou privacidade, são eles: endereço residencial, telefone e dados bancários.

Segurança dentro da organização

Precisamos entender, dentro da organização, quais os nossos fatores de ameaça e riscos, para conseguir atuar de maneira efetiva. Os riscos não estão presentes apenas em sequestros de dados com técnicas de criptografia, por exemplo. As ameaças podem estar presentes através de um colaborador desatento, um arquivo perdido ou até um notebook desbloqueado esquecido em algum lugar.

É nesse ponto que encontramos quatro boas medidas de proteção de dados: medidas corretivas, preventivas, detectivas e reativas.

Medidas preventivas: são ações tomadas para evitar que ocorram incidentes de segurança e vazamentos de dados. O objetivo é antecipar e mitigar riscos antes que possam causar danos. São exemplos de medidas preventivas as políticas de segurança, controles de acesso, implantação de antivírus, análises de vulnerabilidade, criptografia e princípio de minimização.

Dentro das medidas preventivas, existem as medidas físicas que visam criar barreiras para mitigar ameaças como acesso ao escritório com biometria e câmeras instaladas em lugares estratégicos.

Medidas detectivas: são ações implementadas para identificar e monitorar atividades anômalas ou não autorizadas que possam indicar uma violação de segurança. São exemplos de medidas detectivas os sistemas de detecção de intrusão, logs e monitoramento e auditorias de segurança.

Medidas reativas: são respostas imediatas a incidentes de segurança ou violação de dados após sua ocorrência. O objetivo é minimizar o impacto e impedir a escalada do incidente. Análise forense, planos de resposta e comunicação são bons exemplos de medidas que imediatas à incidentes.

Medidas corretivas: são ações tomadas para corrigir falhas de segurança que foram identificadas e para evitar que incidentes semelhantes ocorram no futuro. Essas medidas buscam remediar os danos causados e fortalecer a segurança. Atualização e patches, revisão de política e reconfiguração de sistemas são bons exemplos.

Nunca trabalharemos no risco 0, mas podemos ter algum controle. Por isso é importante que as medidas estejam escritas e definidas em um manual de boas práticas, além de se criar políticas para estabelecer todas as medidas de uma maneira formal, conscientizando o colaborador/parceiro/terceirizado das ameaças iminentes.

Diferença de confidencialidade, sigilo e proteção de dados

Confidencialidade, sigilo e proteção de dados são conceitos distintos, mas relacionados.

Confidencialidade é o termo que descreve a garantia de que a informação seja acessível apenas a pessoas autorizadas. Envolve medidas que visam assegurar que dados sensíveis ou críticos não sejam divulgados ou acessados por indivíduos não autorizados. A confidencialidade é um princípio da segurança da informação e é frequentemente protegida através de controles de acesso, criptografia e políticas de segurança.

Sigilo é um termo frequentemente usado para falar de confidencialidade, mas tem diferenças especialmente em contextos legais e profissionais. Sigilo é um compromisso formal ou uma obrigação legal de manter informações em segredo. Por exemplo, profissionais como advogados, psicólogos e médicos têm deveres éticos e legais de sigilo em relação às informações de seus pacientes ou clientes. O sigilo não só envolve a proteção da informação contra acessos não autorizados, mas também uma obrigação de não revelar essas informações sob quaisquer circunstâncias, salvo exceções previstas em lei.

A Proteção de dados é um conceito mais amplo que abraça todas as medidas e práticas destinadas a assegurar os dados contra ameaças, garantindo sua integridade, disponibilidade e, claro, confidencialidade. A proteção de dados envolve a implementação de políticas, procedimentos e tecnologias para proteger os dados durante todo o seu ciclo de vida, desde a coleta e armazenamento até o processamento e descarte.

Requisitos de adequação à LGPD

Fase pré-contratual: um simples cadastro e homologação não são suficientes para garantir boas práticas, principalmente com contratação que envolva o tratamento e compartilhamento de dados pessoais. Escolha parceiros e fornecedores em conformidade com a LGPD como critério de seleção, pois na prática facilita a gestão e governança de dados.

Fase contratual: defina papéis e responsabilidades, quem é quem no fluxo de tratamento de dados. O contrato deve abordar a possibilidade de controladoria conjunta e a figura do suboperadores, quando aplicável. Na prática, cláusulas-padrão de proteção de dados pessoas devem constar nos contratos firmados, respeitando o fluxo de tratamento de dados. Será na fase contratual a oportunidade de inserção de cláusulas que tratem da privacidade de dados e segurança da informação, delimitando obrigações entre controlador e operador, prazos e procedimentos de reporte em caso de incidente de violação de dados pessoas e as respectivas responsabilidades.

Durante o período contratual: na prática, deve adotar um monitoramento dos riscos residuais. Medir e gerenciais a avaliação de maturidade e riscos, pois eles são dinâmicos. Lembre-se que o titular tem o direito de solicitar informação das entidades públicas e privadas com as quais o controlador compartilhou seus dados.

Finalização do contrato: ao término da relação contratual, as partes devem estabelecer como serão devolvidos ou excluídos os dados pessoais tratados, ressalvadas as retenções para o cumprimento de imposições legais. Além dos critérios de negócios, é preciso incorporar na análise o grau de comprometimento do parceiro com a proteção de dados. Encerrada a prestação do serviço, é igualmente relevante que o controlador determine ao terceiro o cumprimento das disposições relativas ao término do contrato, especial, à deleção ou devolução dos dados por meio de documentação que comprove a ação.

︾

Durante o webinar foram discutidos outros pontos como desafios da governança de dados e um checklist com boas práticas! Você não pode deixar de assistir ao momento na íntegra para captar insights para sua empresa, entender se ela vive um bom momento em relação ao tema e ficar por dentro desse assunto que é tão presente e latente nos dias de hoje.